Ich brauche echt mal Hilfe. Irgendwie zerballer ich mir geade meine ganze config.

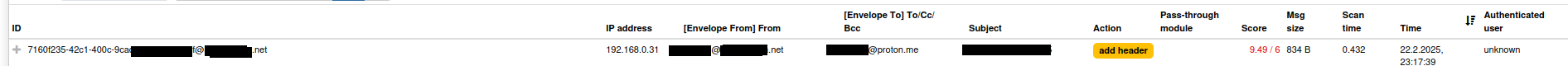

Wenn ich eine Mail an mich selber sende sieht der Header so aus:

Auch in Bezug auf Anti Spam nicht.

Sehe nur gerade den Wald vor lauter Bäumen nicht mehr.

Der ISPconfig steht mit ner 192.168. hinter einer Firewall die NAT macht. Vorher hat die FIrwall den Mailproxy gemacht und alles war gut. Leider ist das hier EOL.

Jetzt gehen die Probleme los.

Wenn ich sende sieht das so aus:

Danke!

Wenn ich eine Mail an mich selber sende sieht der Header so aus:

Habe ich ein NAT Problem ? Das da ein wilder Mix von Interner-Domain und IP mit Public IPs in meinem Header stattfindet, ist nicht gut.Return-Path: <xxxxx@proton.me>

Delivered-To: toxxxx@xxxxen.net

Received: from lego.xxxen.net

by lego.internedomain.int with LMTP

id A3+KB1avt2ftiicAtEPwRA

(envelope-from <xxxx@proton.me>)

for <toxxx@xxxxen.net>; Thu, 20 Feb 2025 23:40:22 +0100

Received: from nemo.xxxxnn.net (nemo.internedomain.int [192.168.100.150])

by lego.xxxxxxen.net (Postfix) with ESMTPS id 391681BD0C9C

for <toxxxxx@xxxxxxen.net>; Thu, 20 Feb 2025 23:40:21 +0100 (CET)

Authentication-Results: lego.xxxxxen.net;

dkim=pass header.d=proton.me header.s=protonmail header.b=jowQk+V1;

spf=softfail (lego.xxxxxxxen.net: 192.168.100.150 is neither permitted nor denied by domain of xxxx@proton.me) smtp.mailfrom=xxxxx@proton.me;

dmarc=pass (policy=quarantine) header.from=proton.me

ARC-Message-Signature: i=1; a=rsa-sha256; c=relaxed/relaxed; d=xxxxxen.net;

s=default; t=1740091221;

h=from:from:reply-to:subject:subject:date:date:message-id:message-id:

to:to:cc:mime-version:mime-version:content-type:content-type:

dkim-signature; bh=xxxxx

xxx

xxx

xx

ARC-Authentication-Results: i=1;

lego.xxxxen.net;

dkim=pass header.d=proton.me header.s=protonmail header.b=jowQk+V1;

spf=softfail (lego.xxxxxxen.net: 192.168.100.150 is neither permitted nor denied by domain of xxxxx@proton.me) smtp.mailfrom=xxxxxx@proton.me;

dmarc=pass (policy=quarantine) header.from=proton.me

ARC-Seal: i=1; s=default; d=xxxxxen.net; t=1740091221; a=rsa-sha256;

cv=none;

b=xxxxxxxxxxxxxxxxx

xxx

xxxx

xx

Received: from nemo.xxxxxen.net (localhost [127.0.0.1])

by nemo.xxxxxen.net (Proxmox) with ESMTP id ED1D3413DF

for <toxxx@xxxxen.net>; Thu, 20 Feb 2025 23:40:20 +0100 (CET)

Received-SPF: pass (proton.me: Sender is authorized to use xxxxx@proton.me' in 'mfrom' identity (mechanism 'include:_spf.protonmail.ch' matched)) receiver=nemo.xxxxxxxen.net; identity=mailfrom; envelope-from="xxxxx@proton.me"; helo=mail-106103.protonmail.ch; client-ip=79.135.106.103

Received: from mail-106103.protonmail.ch (mail-106103.protonmail.ch [79.135.106.103])

(using TLSv1.3 with cipher TLS_AES_256_GCM_SHA384 (256/256 bits)

key-exchange X25519 server-signature RSA-PSS (4096 bits) server-digest SHA256)

(No client certificate requested)

by nemo.xxxxxen.net (Proxmox) with ESMTPS

for <toxxxx@xxxxxen.net>; Thu, 20 Feb 2025 23:40:18 +0100 (CET)

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=proton.me;

s=protonmail; t=1740091216; x=1740350416;

bh=SGBzFkuGd/8xADsN3LbeXTdSwbq1IihbS5nWzDKqmHQ=;

h=Date:To:From:Subject:Message-ID:Feedback-ID:From:To:Ccate:

Subject:Reply-To:Feedback-ID:Message-ID:BIMI-Selector:

List-Unsubscribe:List-Unsubscribe-Post;

b=xxxxxxxxxxxxxxxxx

Auch in Bezug auf Anti Spam nicht.

Sehe nur gerade den Wald vor lauter Bäumen nicht mehr.

Der ISPconfig steht mit ner 192.168. hinter einer Firewall die NAT macht. Vorher hat die FIrwall den Mailproxy gemacht und alles war gut. Leider ist das hier EOL.

Jetzt gehen die Probleme los.

Wenn ich sende sieht das so aus:

Ich wäre unendlich dankbar, wenn sich jemand die Zeit nehmen würde und mit mir hier einmal Licht ins dunkel bringen kann.Return-Path: <toxxxxx@xxxxxxen.net>

X-Original-To: xxxxx@proton.me

Delivered-To: xxxxx@proton.me

Received: from lego.xxxxxxen.net (mxxx.xxxxxxen.net [82.139.xxxx.xxx]) (using TLSv1.3

with cipher TLS_AES_256_GCM_SHA384 (256/256 bits)

key-exchange X25519 server-signature RSA-PSS (4096 bits) server-digest SHA256) (No

client certificate requested) by mailin029.protonmail.ch (Postfix) with ESMTPS id

4YzSmQ3YSNz9vNPV for <xxxxx@proton.me>; Thu, 20 Feb 2025 22:36:38 +0000 (UTC)

Received: from [192.168.0.31] (host.internedomain.int [192.168.0.31]) by lego.xxxen.net

(Postfix) with ESMTP id 017F71BD1AFA for <xxxx@proton.me>; Thu, 20 Feb 2025 23:36:30

+0100 (CET)

Authentication-Results: mail.protonmail.ch; dmarc=none (p=none dis=none)

header.from=xxxxxxxen.net

Authentication-Results: mail.protonmail.ch; spf=none smtp.mailfrom=xxxxen.net

Authentication-Results: mail.protonmail.ch; arc=none smtp.remote-ip=82.139.xxx.xxx

Authentication-Results: mail.protonmail.ch; dkim=none

Authentication-Results: lego.schrammen.net; dkim=none; dmarc=none; spf=softfail

(lego.xxxxxxen.net: 192.168.0.31 is neither permitted nor denied by domain of

toxxxxxx@xxxxxxxen.net) smtp.mailfrom=toxxxxx@xxxxxen.net

Message-Id: <0fbbaf58-e5cf-4a66-b4a2-f2e9d30fe4e6@xxxxxxen.net>

Danke!